Без шансе да сачувате шта је вирус смјене и како се носити са тим

- 2213

- 184

- Jeremy Jacobi

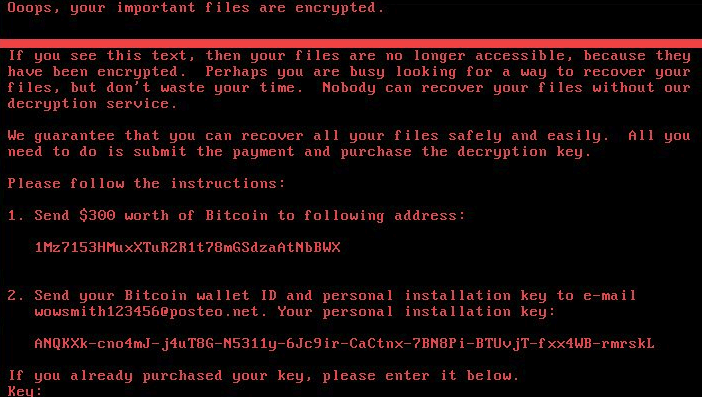

"Извините, али ... ваше датотеке су шифроване. Да бисте добили кључ за дешифрирање, хитно пребаците пешадију износа новца у новчаник ... у супротном, ваши подаци ће се неповратно уништити. Имате 3 сата, време је нестало ". И то није шала. Сцхифер вирус - претња више него стварна.

Данас ћемо говорити о томе, програми злонамерних церемонија који су се раширили последњих година, шта да раде у случају инфекције, како излечити рачунар и да ли је уопште могуће и како да се заштите од њих.

Садржај

- Шифрирамо све!

- Начини дистрибуције вируса смјене

- Како се Енцрептератор понаша на заражени рачунар

- Како излечити рачунар из шифровања

- Исправан поступак за почетак шифровања

- Шта да урадите ако су датотеке већ шифроване

- Ако датотеке не дешифрују

- Како се заштитити од злонамјерног злонамјерног

Шифрирамо све!

Сцхифер вирус (кодер, криптор) је посебан разноликост злонамерних припадника, чије су активности за шифровање корисничких датотека и наредних захтева за откуп алата за декодирање. Количина откупнине почињу негде од 200 долара и достићи десетине и стотине хиљада зелених комада папира.

Пре неколико година, само рачунари засновани на Виндовс-у били су подвргнути нападима ове класе. Данас се њихов асортиман се проширио наизглед добро -протезираном Линук, Мац и Андроиду. Поред тога, врста ширине кодера, непрестано расте - нови производи се појављују један за другим, који имају нешто да изненади свет. Дакле, гласна пандемија Ваннацрија појавила се захваљујући "прелазу" класичног тројан-сиппер и мрежног црва (злонамерни програм, који се дистрибуира путем мрежа без активног учешћа корисника).

Након ваннацрија, нису се појавила мање софистициране Петиа и лош кунић. И пошто "шифровани пословање" доноси добар приход власницима, можете бити сигурни да нису последњи.

Све више и више шифрирања, посебно оних који су видели светлост у последње 3-5 година, користе трајне криптографске алгоритме који не могу хаковати ни примену тастера или других постојећих средстава. Једини начин да се подаци обновите је да се користи оригинални кључ који нападачи нуде да купују. Међутим, чак ни пренос потребне износа не гарантује пријем кључа. Криминалци нису жури да откривају своје тајне и губе потенцијални профит. И у чему је поента да испуни своја обећања ако већ имају новац?

Начини дистрибуције вируса смјене

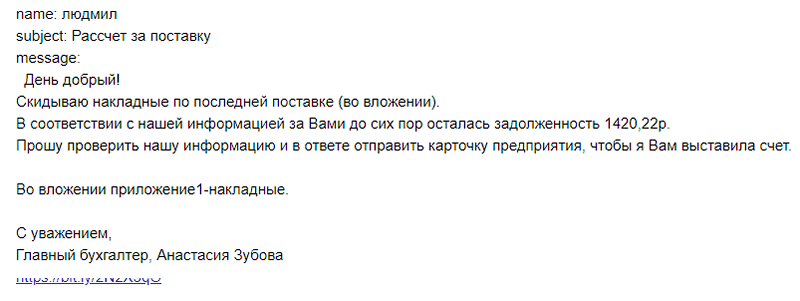

Главни пут квара приватних корисника и организација је е-пошта, тачније, датотеке и везе причвршћене на слова.

Пример таквог писма намењен "корпоративним клијентима":

Кликните на везу или покретање Тројанске датотеке тражи садржај слова. Нападачи често користе следеће приче:

- "Хитно отплатите дужнички кредит".

- "Изјава о захтеву је поднета на суду".

- "Плаћајте новчану казну / допринос / порез".

- "Демокуларна уплата комуналних услуга".

- "Ох, то сте на фотографији?"

- "Лена је затражила да вам хитно пренете то" и т. Д.

Слажете се, само је корисник који је познат, реагује на такво писмо са погонсом. Већина, без оклевања, отвориће инвестицију и покренути штетни програм властитим рукама. Успут, упркос крикама антивируса.

Такође, за ширење шифрирања се активно користи:

- Друштвене мреже (билтен са рачуна познанстава и странца).

- Штетни и заражени веб ресурси.

- Оглашавање банера.

- Слање путем гласника од хакирања рачуна.

- Детектори и дистрибутери веб локација и дистрибутери и пукотина.

- Веб локације за одрасле.

- Прилог и продавнице садржаја.

Проводници вируса схифратора често су други штетни програми, нарочито рекламни демонстранти и тројан-багари. Потоњи, користећи рањивости у систему и софтверу, помозите криминалу да се удаљите на удаљени приступ зараженом уређају. Покретање кодекса у таквим случајевима се не подудара увек у време са потенцијално опасним акцијама корисника. Док је БацкДор остао у систему, нападач може у било којем тренутку продрети у уређај и почети шифровање.

За инфицирање рачунара организација (након свега, они могу да стисне више од кућних корисника) развијају се посебно рафинираним методама. На пример, Петиа Тројан је продрла у уређаје путем модула за ажурирање налога Медоц-а.

Крипе са функцијама мрежних црва, као што је већ поменуто, дистрибуирају се путем мрежа, укључујући Интернет, кроз рањивости протокола. И можете се заразити са њима без да радите било шта. Најопаснији корисници ретке-екпентне Виндовс ОС су најопасније, јер ажурирања су затворена добром рубљем.

Неки зли, попут ваннацри, искориштавају рањивости 0 дана (нулти дан), односно онима који програмери система још не знају. Јао, немогуће је у потпуности у потпуности издржати инфекцију на овај начин, вероватно, вероватноћа да сте код вас међу жртвама које чак и не достигну 1%. Зашто? Да, јер злонамерни софтвер не може одједном заразити све рањиве машине. И док описује нове жртве, програмери система управљају да ослободе ажурирање штедње.

Како се Енцрептератор понаша на заражени рачунар

Процес шифровања, по правилу, започиње незапажено, а када његови знакови постају очигледни, да касно сачувају податке: До тада је штетност шифрирала све што је постигла. Понекад корисник може приметити како се проширење променило у неким датотекама отворених мапа.

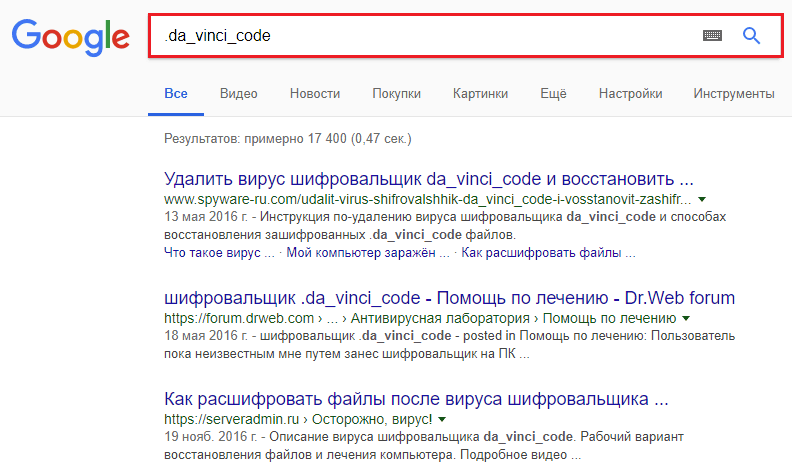

Безразликова изглед досијеа новог, а понекад и другог продужења, након чега престају да отворе, апсолутно указује на последице напада шифровања. Успут, за ширење које оштетили објекти добијају, обично је могуће идентификовати зло.

Пример онога што може бити проширење шифрованих датотека:. Ктбл, .Кракен, .Цесар, .да_винци_цоде, .ЦодерЦСУ @ гмаил_цом, .ЦрипТед000007, .но_море_рансом, .Декодер Глобеимпостер В2, .Украин, .рн и т. Д.

Постоји пуно опција, а нови ће се појавити сутра, тако да нема пуно смисла да се све набројимо. Да би се утврдила врста инфекције, довољно је да се прехрани неколико проширења на систем претраживања.

Остали симптоми који индиректно указују на почетак шифровања:

- Изглед на екрану на Сплиту секунде прозора командне линије. Најчешће је то нормалан феномен приликом инсталирања ажурирања система и програма, али боље је да га не оставите без пажње.

- УАЦ захтеви за покретање програма који нећете отворити.

- Нагли поновно покретање рачунара са наредном имитацијом система система провере диска (могуће су различите варијације). Током "верификације" постоји процес шифровања.

Након успешног краја злонамерне операције, на екрану се појављује порука која захтева куповину и разне претње.

Трошкови шифрирајте значајан део корисничких датотека: фотографије, музика, видео, текстуални документи, архиве, пошта, база података, екстензије датотека итд. Д. Али у исто време не додирују објекте оперативног система, јер нападачи не морају да заустављају заражени рачунар да ради. Неки вируси замењују снимке за покретање дискова и одсека.

Након шифровања из система, по правилу, све копије и тачке за опоравак се уклањају.

Како излечити рачунар из шифровања

Да се уклони злонамјерни програм из зараженог система је једноставно - скоро сви антивируси се лако могу носити са већином њих. Али! Наивно је веровати да ће се решити кривца довести до решења проблема: брисање вируса или не, али датотеке ће и даље остати шифроване. Поред тога, у неким случајевима то ће компликовати њихов накнадни декодирање ако је то могуће.

Исправан поступак за почетак шифровања

- Чим сте приметили знакове шифровања, Одмах искључите напајање рачунара притиском и држите дугме Снага 3-4 секунде. Ово ће уштедјети бар део датотека.

- Креирајте диск за покретање или флеш уређај са антивирусним програмом на другом рачунару. На пример, Касперски Ресцуе Диск 18, ДРВЕБ Ливедиск, ЕСЕТ НОД32 ЛИВЕЦД и т. Д.

- Преузмите заражени аутомобил са овог диска и скенирајте систем. Уклоните пронађене вирусе са очувањем (у случају да су потребни за декодирање). Тек након тога Можете да преузмете рачунар са чврстог диска.

- Покушајте да вратите шифроване датотеке са копија сенке са системом значи или коришћење трећих апликација за враћање података.

Шта да урадите ако су датотеке већ шифроване

- Не губи наду. Бесплатне услужне програме за приказивање различитих врста злонамјерног софтвера објављене су на веб локацијама програмера антивирусних производа. Конкретно, овде се сакупљају комуналије Аваст И Касперски Лабораториес.

- Подесите врсту кодера, преузмите праву услужни програм, Обавезно то урадите копије Оштећене датотеке и покушајте да их дешифрујете. Ако је успешан, дешифровати остатак.

Ако датотеке не дешифрују

Ако ниједан услужни програм није помогао, вероватно је да сте патили од вируса, који још не постоји.

Шта се може учинити у овом случају:

- Ако користите плаћени антивирусни производ, обратите се услузи подршке. Пошаљите неколико примерака оштећених датотека лабораторији и причекајте одговор. Ако постоји техничка прилика, они ће вам помоћи.

Између осталог, Др.Веб - Једна од њихових неколико лабораторија која помаже не само својим корисницима, већ свим жртвама. Захтев за декодирање датотека можете послати на овој страници.

- Ако се испоставило да су датотеке безнадежно размажене, али они су од велике вредности за вас, остају да се надају и чекају да ће се нађен неког дана уштеде. Најбоље што можете учинити је да оставите систем и датотеке у стању као што је то, то је, потпуно искључивање и не користите чврсти диск. Брисање неисправних датотека, поново инсталирајући оперативни систем, па чак и њено ажурирање може вам лишити И ову прилику, Пошто, када се често користи кључеве шифровања и одреда, јединствени идентификатори и копије вируса се често користе.

Плаћање откупнине није опција, од вероватноће да ћете добити кључ тежити на нулу. Да, и нема потребе да финансира криминални посао.

Како се заштитити од злонамјерног злонамјерног

Не бих хтео да поновим савет да је сваки од читалаца чуло стотине пута. Да, успоставите добар антивирус, а не да притиснете сумњиве везе и Блаблабла - ово је важно. Међутим, како је живот показао, магична таблета која ће вам дати 100% гаранцију сигурности, данас не постоји.

Једина ефикасна метода заштите против оваквих врста изнуђивања - резервне копије резервне копије За остале физичке медије, укључујући услуге облака. Резервна копија, резервне копије, резервне копије ..

- « Како конфигурирати Е -маил на телефон за Андроид и ИОС

- Прозори од нуле како да вратите поставке фабричког система на лаптопу »