ДДОС напади на вас шта је, шта су опасно, како се борити

- 3646

- 1135

- Miss Alonzo Murphy

"Хакери су озбиљни људи и лове на велики начин и" мала риба ", као што је сајт о узгојним хрчцима или скромној интернетској продавници кинеског Шмота, је незанимљив. ДДОС напади? Не, нисам чуо. Да, и шта бринути, јер је моја веб локација веома мааааленики ", неки власници малих интернетских пројеката тврде да је тако нешто.

Па, сан, становници Багдада. Све је мирно, ако не узмете у обзир да ниједан мрежни ресурс је под претњом хакера напада - не само веб локацију или веб апликацију, већ и ... Редовни кућни рачунар, паметни телефон, телевизор са приступом интернету, итд. Д. Дакле, шта је ДДОС напад и како вам то може учинити да вам учинимо лично.

Садржај

- По концептима

- Ко, кога и зашто

- Врсте и трајање ДДОС напада

- Како утврдити да је ваш сервер или локација нападнута

- Како спречити и зауставити напад ако је већ почео

По концептима

Концепт ДДОС или ДИскривљен ДНераван Оф СЕрвице значи "дистрибуирано одбијање одбијања" - нападнут напад на мрежни ресурс да би га довели у стање када не може да обради долазне захтеве. А не некако, већ га попуњавањем огромним бројем таквих захтева.

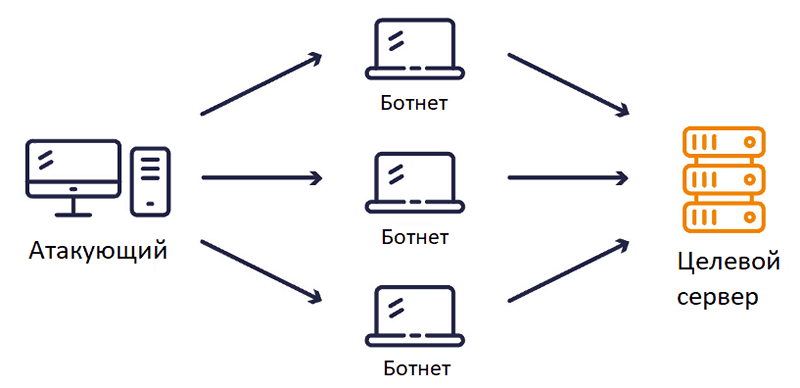

Наравно, да се одвоји било који сервер, захтеви из једног рачунара очигледно нису довољни. Стога хакери користе зомби мреже (ботнетс) које се састоје од мрежних уређаја (ПЦ, паметне телефоне, таблете, паметне ТВ, паметне кућне апарате), заражене тројанским програмом, који пружа нападач функцијама даљинског управљача.

Тројан се не може одрећи његово присуство у зараженом аутомобилу док не добије тим од хакера. А затим ДДОС-Атак почне - многи уређаји истовремено се окрећу на сервер жртве и на тај начин оне онемогућите.

Дистрибуирано одбијање одржавања (ДДОС Атакк) се врши путем рачунарских уређаја, чија смештај надилази границе једне локалне мреже. Разликује се од ДОС напада (ускраћивање услуге), где учествује само један рачунар или једна локална мрежа.

Велики зомбији имају милионе заражених уређаја. Власници последњег често не сумњају да њихова техника живи тајног живота и наноси штету некоме. И чак је и научио, неко мисли о томе овако: "Једном ми то не смета, пустите да га момци користе". Међутим, ово је врло опасна непажња, јер ДДос-Тројан често такође има и друге "корисне" (не за вас, наравно) функције: даљински приступ систему зараженог уређаја, прикупљање поверљивих података (пријава, лозинке, банкарска питања) , нежељени невслеттер из власника електронских кутија, рударске криптокуррије и Т. Д.

Али чак и ако имате "чисти" тројански, способни за само нападе, такође ће му бити пуно штете од њега. Уосталом, он користи хардверске ресурсе ваше опреме и зачепи мрежни канал који смањује перформансе и брзину интернетске везе за неколико пута.

Ко, кога и зашто

ДДОС -Атак је утицај намењен одређеним мрежним ресурсима који прогоне прилично одређене циљеве - парализује рад, узрокују штету материјалима, дискредитују власника у очи купаца и партнера. Често су такви напади дио сложеног ланца кибернетичког криминала, чији је крајњи циљ који је хакирање сервера са даљом крађом или уништавањем података.

Снажни и дуго - високи -ЛЕВЕЛ ДДОС напади - задовољство није јефтино. Јављају се ретко, али са буком и осветљењем у штампи и они их спроводе добро опремљене киберриминалне и занимања и хакерских заједница. Циљеви таквих напада обично су велике богате компаније, а иницијатори су или такмичари и непријатељи последњег или сами нападачи ради ексцентризације за престанак утицаја. Често се овај алат користи као инструмент политичких радњи, на пример, привуче пажњу или врше притисак на утицајне особе.

Средње и ниске напада ДДОС-а су много чешћи феномен. Било који ресурс доступан са Интернета - сајт, корпоративни сервер, па чак и нечији лични рачунар може постати њихова жртва. Такмичари и изнудио такође постају и купци и извођачи таквих акција, али могу постојати једноставно знатижељни експерименти од међу досадним школским реду.

Међутим, проблеми са екстраката "Мајко хакера" нису мање него од пресуда: Ако успеју да постигну циљ, жртва неминовно опажа губи губитке и проводи енергију на уклањање последица. Али најопасније је да њихове напредније "колеге" могу искористити посао заосталих потраживања и покушати, на пример, да продре у нападни ресурс.

"Субститут" Мали сајт или сервер средњег предузећа је вредан прилично приступачан новац. Нападач чак и не мора да има сопствени ботнет - услуге спровођења ДДОС напада данас се нуде готово законски. А не негде у мраку, већ на мрежи отвореног света од стране претплатничке претплате. Па, посебно радознали умови могу једноставно преузети програм упутствима и учинити све "као што би требало" властитим рукама. До њихове радости софтвер за ДДОС такође се може наћи у јавном домену.

Професионални напади великих скасима спроводе се из наредбених центара који се налазе у различитим земљама света. Центри често нису повезани са географијом зомби мрежа које се контролишу, нити са смештањем самих цибер криминала. И то ствара одређене потешкоће у неутрализацији таквих активности.

Супротно томе, одговорност за "аматерски" напади чешће лежи са онима који су или раније имали директан однос према жртви. Они, по правилу немају ресурсе који им могу пружити одговарајући ниво заштите и лако се налазе. Дакле, ако ваше пословање покушава да науди са ДДОС-ом, не заборавите да контактирате агенције за спровођење закона.

Врсте и трајање ДДОС напада

Постоје прилично неколико метода провођења ДДОС-а, тако да се већина напада не може приписати једној специфичној опцији. Обично имају сложен, комбиновани карактер. Али чешће се проналазе следеће врсте напада:

- Волуметријски (Волуминоус) - везан за прелив и исцрпљеност мрежне пропусности.

- Ниво апликације - у вези са исцрпљивањем серверских ресурса или одређене апликације сервера, који је створен интензивним рачунарским оптерећењем или непотпуним захтевима.

- Ниво протокола - повезан са радом рањивости мрежних протокола и усмерен на исцрпљивање рачунарских могућности мрежних и средњих чворова (фиревалл).

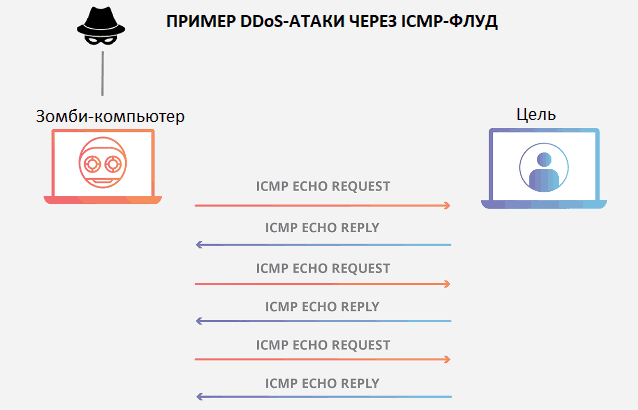

Приходи од волуметријске врсте врши се слањем огромног броја УДП пакета или ИЦМП (УДП и ИЦМП-поплава) на случајне портове сервера. По пријему једног или другог, нападнути систем враћа одговоре пошиљаоцима, што побољшава само зачепљење мрежног канала.

Напади нивоа прилога (најчешћи) се шаљу на програме сервера превеликих бројева пакета ХТТП / ХТТПС / СНМП, који морају бити обрађени или непотпуни захтеви ХТТП (ХТТППО ФЛООД), тако да сервер стоји у ишчекивању. делови који недостају.

Напади нивоа протокола врше се "бомбардовањем" о жртвама сервера од стране непотпуне (Син-Флоод) захтева за креирање великог броја полуотворених (непотврђених) ТЦП веза и на тај начин блокирају могућност легитимне обраде прикључци. Друга разноликост напада ове врсте је слање фрагментираних или прекомерних великих ИЦМП пакета да би преузели ресурсе сервера да их доведу у стандардни образац.

У Дидосу Атакију се такође користе и друге врсте поплава, на пример, Мац поплава, која је дизајнирана да онемогући мрежне прекидаче, ДНС поплаву која се користи за неутрализацију ДНС сервера итд.Д.

Без обзира на метод напада, један се увек заснива на једној ствари - исцрпљеност ресурса нападнутих чвора је.

Трајање утицаја на жртву је ограничено само способностима и жељом нападача. Више од половине напада ДДОС-а траје мање од једног дана. Отприлике трећина - мање од сат времена. Преостало траје од два дана до неколико недеља, а најмањи део је више од једног месеца.

Како утврдити да је ваш сервер или локација нападнута

Од почетка удара у тренутак када нападнути ресурс престане да одговори на захтеве, најчешће (али не увек) пролази неколико сати. Ако имате времена да предузмете заштитне мере, могу се избећи озбиљне последице. Али за то морате знати који су имплицитни знакови напада.

Дакле, шта се Дидос Атак манифестује:

- Долазни, а понекад и одлазни мрежни промет нападачког чвора значајно се повећава и тежи даљем расту. Обим саобраћаја на одређене луке изразено.

- Повећава се све веће оптерећење процесора и РАМ-а.

- У раду серверских апликација појављују се различите грешке - од "одласка" појединачних функција до потпуне немогућности покретања.

- Највећи део купаца бави се истим функцијама апликације или веб локације, на пример, отвара одређену страницу.

- Странице се полако учитавају на нападачком месту, појединачне функције се не врше, настају грешке. Понекад са знаковима напада, сајт блокира добављача хостинга како би се заштитио од излагања невиним суседима.

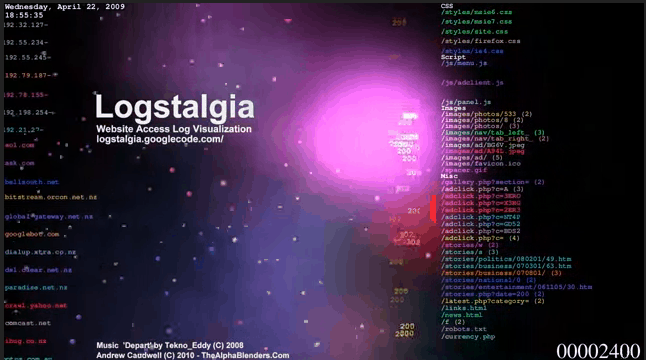

- У трупцима нападачког сервера и мрежних уређаја, велики број захтева за купца географски уклоњен једни од других (зомби мреже заражених рачунара).

- Клијенти којима немају ове знакове масовно се баве сајтом који традиционално има публику, уједињени језик или локација (град Портал). На пример, од других градова и земаља.

Ови симптоми, поред последње две, налазе се не само у нападима хакера, већ и са другим проблемима мрежних ресурса. Једини знак је разлог да се ојача пажња. Али ако постоје два или више, време је да предузмете заштитне мере.

Како спречити и зауставити напад ако је већ почео

Многи власници сајта су уверени да је један напад, ако је већ у употреби лакше и јефтиније да сачека, јер су најчешће кратки. Обично је то тако, али ако је успело да падне под утицај високог нивоа, који траје неколико дана, борба није лака и скупа:

- Ако је сајт објављен на виртуалном серверу, пренесите га на додељену. Можда напад није намењен вама, већ на једном од суседних локација.

- Повежите услуге у арсеналу чији постоје посебни комплекси заштите хардвера од ДДОС-а, јер су само софтверске методе у таквим случајевима неефикасне.

Средњи и ниски ефекти (поплава) могу се само самостално размишљати праћењем и блокирањем извора захтева. Међутим, то неће трајати много мање времена него што напад траје.

То је много коректно платити мало пажње на постављање мрежних ресурса пре него што сте нападнути.

Ево приближне листе онога што треба учинити прво:

- Инсталирајте на заштити сајта од ботова у којима је то могуће.

- Анализирајте трупце, одредите непоуздане адресе и домене и блокирајте приступ вашем ресурсу заувек.

- Забрани обрада захтева ИЦМП-а. Ако је забрана немогућа - ограничите.

- Користите филтере и мрежни анализатори саобраћаја пре него што уђе у сервер.

- Одбити да користите потенцијално рањиви софтвер на серверу, а оно што је успостављено, подршка у тренутном стању. Повежите средства за праћење стања система и програма.

- Инсталирајте квоте за употребу хардверских ресурса.

- Повећајте пропусност мреже и означите посебан канал за административни приступ.

- Повећајте границу максималним бројем ХТТП једињења.

- Смањите максимум истодобне половине -пен ТЦП везе са једним клијентом и време за њихово задржавање.

- Изолација услуга намењена администрацији са спољног приступа.

- Користите готове ДДОС заштитне решења које ваше добављач хостинг и комерцијалне компаније треће стране имају.

И ако је могуће, дистрибуирајте најважније веб ресурсе према различитим серверима који нису повезани једни према другима. Тако да у случају напада на један остају доступни други.

Можда вам ове мере неће вам пружити сто посто заштите од претњи, али ће дефинитивно смањити своју вероватноћу десет пута.

Сретно и сигурност!