Ванцри епидемијски одговори на честа питања и заблуде за раздвајање корисника

- 1850

- 274

- Mr. Dennis Cassin

Садржај

- Је "ђаво" је заиста страшан

- Како се Ваннацри шири

- Коме прети Ваннацри напад и како се заштитити од ње

- Како вирусни делује, шта је шифровано

- Шта да радим ако је ванцри већ заражен рачунару

- Како да живим овај живот даље

И о чињеници да фрагментарне информације не дају потпуно разумевање ситуације, доводе до спекулације и одлазите за собом више питања него одговора. Да би схватили шта се заправо догађа, коме и шта прети, како да штити од инфекције и како да се дешифрује датотеке које су оштетили Ваннацри је посвећена данашњем члану.

Је "ђаво" је заиста страшан

Не разумем какву се вртлошком буком Ванцри? Много је вируса, нове се појављују стално. А овај је посебан?

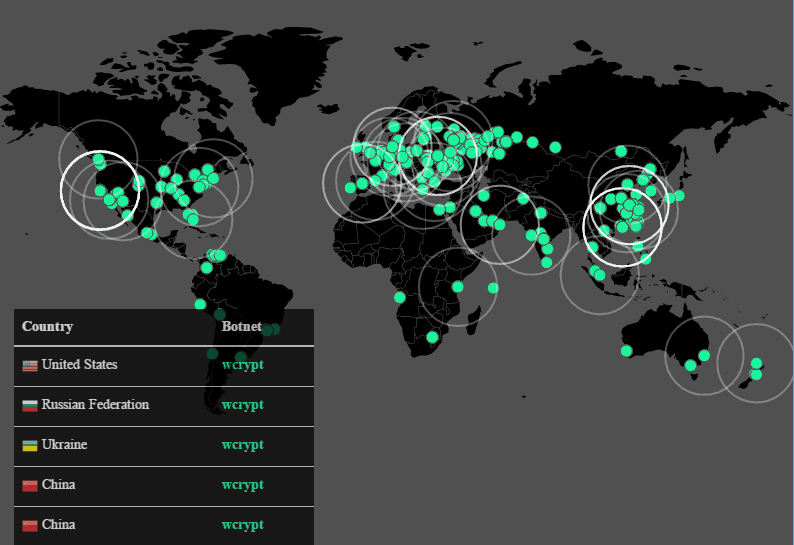

Ваннацри (друга имена Ванацрипт0р, Вана децрипт0р 2.0, ваннацрипт, внцри, вцри) - није баш обичан цибер зеро. Разлог његове тужне славе је гигантска количина оштећења. Према Еурополу, прекршио је рад више од 200.000 рачунара који покрећу прозоре у 150 земаља света и штету коју су њихови власници претрпели више од 1.000.000.000 долара. И то је само у прва 4 дана дистрибуције. Већина жртава - у Русији и Украјини.

Знам да вируси продиру у рачунар кроз веб локације за одрасле. Не посећујем такве ресурсе, па ми ништа не прети.

Вирус? Имам и проблема. Када се вируси почну на мом рачунару, лансирам корисност *** и после пола сата све је у реду. И ако то не помогне, поново инсталирам Виндовс.

Вирусни вирус - Дисцорд. ВиннАцри - Тројански монитор, мрежни црв који може да се шири кроз локалне мреже и Интернет са једног рачунара на други без људског учешћа.

Највише злонамерних програма, укључујући шифри, почиње да ради тек након што корисник "прогута мамац", односно кликне на линк, отворите датотеку итд. П. А Да се зараже ванцри, нема потребе да ништа уопште не ради!

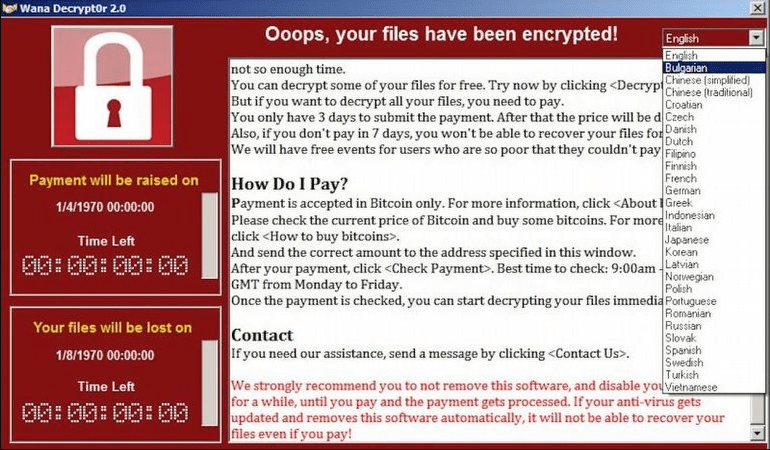

Једном на рачунару са Виндовс-ом, злонамјерни софтвер у кратком року шифрира већину корисника корисника, након чега приказује поруку која захтева откупнину од 300-600 УСД, што се мора пренијети на наведени новчаник у року од 3 дана. У случају одлагања, прети да се дешифрира датотекама немогуће након 7 дана.

У исто време, штете траже рупе за продирање других рачунара, а ако га нађе, инфицира целу локалну мрежу. То значи да резервне копије датотека сачуваних на суседним машинама такође постају неупотребљиви.

Уклањање вируса са рачунара не доводи до дешифрирања датотека! Поново инсталирати оперативни систем - такође. Напротив, када са инфекцијом шкриљевца, обе ове акције могу вам лишити прилику за враћање датотека чак и ако постоји валидан тастер.

Дакле, да, "ђаво" је прилично страшан.

Како се Ваннацри шири

Сви лажете. Вирус може да продре у мој рачунар само ако га преузмем. И ја сам будан.

Многи штетни програми су у стању да заразе компоненте (и мобилне уређаје, успут) кроз рањивости - грешке у кодексу компоненти оперативног система и програма који отварају цибер -матурери могућност да користе удаљену машину у своје потребе. Ваннацри, посебно се шири кроз 0-дневну рањивост у СМБ протоколу (нулте рањивости се називају грешкама које нису исправљене у време рада злонамерна / шпијуна).

То је, за инфицирање рачунара чиппастом чиппом, два су услова:

- Веза са мрежом у којој постоје и други заражени аутомобили (Интернет).

- Присуство у систему горње рупе.

Одакле долази ова инфекција? Ово су трикови руских хакера?

Према неким извештајима (не одговарам на поузданост), јаз у СМБ мрежном протоколу, који служи за правни удаљени приступ датотекама и штампачима у Виндовс-у, био је први који је открио америчку националну безбедносну агенцију. Уместо да је пријавите у Мицрософту, тако да они тачно исправе грешку, одлучили су да га користе и развију искориштавање (програм који користи рањивост).

Након тога, ова експлозија (кодно име Етерналблуе), која је неко време послужила да продре кроз рачунаре без знања власника, украдена је хакери и формирала основу стварања изнуђивања изнуђивања изнуђивања ваннацри. То јест, захваљујући не у потпуности правним и етичким деловима америчке државне градње, вирус -Паинтери су научили о рањивости.

Ауторство шифровања дефинитивно није успостављен.

Онемогућио сам инсталацију ажурирања Прозори. Нафиг је потребан када све функционише без њих.

Разлог тако брза и великих-сцале ширења епидемије је одсуство "закрпа" у то време - Виндовс Ажурирање које могу затворити жељну ЛООФЛЕ. Јер да је развије, требало је времена.

Данас таква закрпа постоји. Корисници који ажурирају систем аутоматски су га примили у првим сатима након пуштања. А они који верују да ажурирања нису потребна још увек под претњом инфекције.

Коме прети Ваннацри напад и како се заштитити од ње

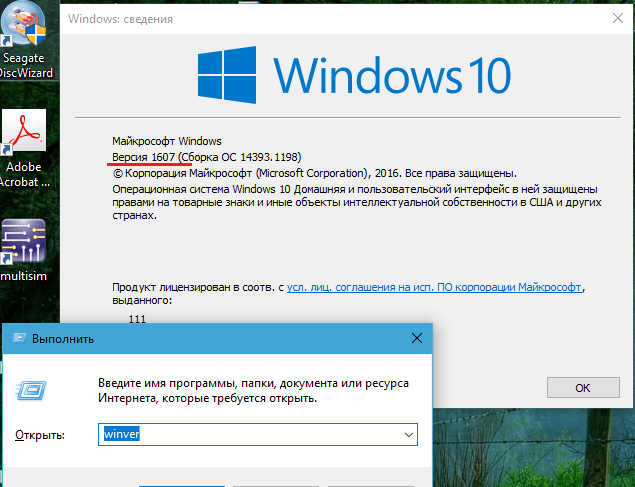

Колико знам, више од 90% рачунара заражених Ванцри, радио под контролом виндовс 7. Имам "десетак", што значи да ми ништа не прети.

Опасност од винцри инфекције подлежу свим оперативним системима који користе СМБ В1 мрежни протокол. Ово:

- Виндовс хр

- Виндовс Виста

- виндовс 7

- Виндовс 8

- Виндовс 8.1

- Виндовс РТ 8.1

- Виндовс 10 В 1511

- Виндовс 10 В 1607

- Виндовс Сервер 2003

- Виндовс Сервер 2008

- Виндовс Сервер 2012

- Виндовс Сервер 2016

Забрана на мрежи данас се ризикују корисници система на којима није инсталиран Критична безбедносна ажурирања МС17-010 (Доступно за бесплатно преузимање са ТецхНет-а.Мицрософт.Цом на који је веза приказана). Закрпе за Виндовс КСП, Виндовс Сервер 2003, Виндовс 8 и други неподржани ОСС могу се преузети Са ове странице подршке.Мицрософт.Цом. Такође описује методе провере присуства уштеде ажурирања.

Ако на свом рачунару не знате верзију ОС-а, кликните на Вин + Р комбинација тастера и извршите винвер.

Да бисте ојачали заштиту, као и ако је сада немогуће ажурирати систем, Мицрософт пружа упутства за привремено искључивање СМБ верзије 1. Су Овде И Овде. Поред тога, али не нужно се можете затворити путем заштитног зида 445 ТЦП порта, који служи СМБ.

Имам најбољи антивирус на свету ***, могу ишта са собом и не бојим се ничега.

Ваннацри дистрибуција може се појавити не само од горе наведеног самопоузданог начина, већ и на уобичајени начини - путем друштвених мрежа, е -маил, заражених и фокусних веб ресурса итд. Д. И постоје такви случајеви. Ако ручно преузмете и покренете злонамерни програм, а затим ни антивирусни, нити закрпе које покривају рањивости, они ће уштедети од инфекције.

Како вирусни делује, шта је шифровано

Да, нека шифрира шта жели. Имам пријатеља програмара, он ће ми све дешифровати. У екстремним случајевима ћемо пронаћи методу кључа.

Па, шифрирајте неколико датотека и шта? Ово ме неће спречити да радим на рачунару.

Нажалост, неће се дешифровати, јер неће бити начина да се хакира шифровање РСА-2048, која користи да плаче и неће се појавити у догледној будућности. И он неће шифрирати неколико датотека, али скоро све.

Нећу давати детаљан опис рада злобе, који је заинтересован, може се упознати са његовом анализом, на пример, у Мицрософт Матт Суицхе Екперт Блогу. Забележем само најзначајнијих бодова.

Датотеке са продуженима подвргнуте су шифрирању: .доц, .Доцк, .Клс, .КСЛСКС, .Ппт, .Пптк, .Пст, .Ост, .Мсг, .Емл, .ВСД, .всдк, .Ткт, .ЦСВ, .РТФ, .123, .Вик, .ВК1, .Пдф, .ДВГ, .онетоц2, .Снт, .Јпег, .Јпг, .Доцб, .доцм, .Тачка, .дот, .дотк, .Клсм, .КСЛСБ, .Клв, .КСЛТ, .Клм, .КСЛЦ, .Клтк, .Клтм, .Пптм, .Лонац, .Ппс, .Ппсм, .Ппск, .Ппам, .Потк, .Потма, .Укрстити, .Хвп, .602, .Ски, .Стидница, .СЛДКС, .СЛДМ, .СЛДМ, .ВДИ, .Вмдк, .Вмк, .Гпг, .Аес, .Лук, .Пак, .БЗ2, .Тбк, .Бак, .Катран, .ТГЗ, .Гз, .7з, .Рар, .Зип, .Резервна копија, .ИСО, .ВЦД, .БМП, .Пнг, .Гиф, .Сирови, .Цгм, .Приколица, .Тиф, .Неф, .Псд, .Аи, .Свг, .Дјву, .М4у, .М3у, .Средина, .ВМА, .Флв, .3Г2, .Мкв, .3гп, .Мп4, .мов, .Ави, .Асф, .Мпег, .воб, .Мпг, .Вмв, .Фли, .Свф, .Вав, .мп3, .Сх, .Класа, .јар, .Јава, .Рб, .Аспида, .Пхп, .ЈСП, .БРД, .Сцх, .дцх, .Уронити, .Набраклити, .Запремина, .ВБС, .ПС1, .Шишмиш, .Цмд, .ЈС, .асм, .хмерово, .Похотљив, .ЦПП, .Ц, .ЦС, .Суо, .Слн, .ЛДФ, .МДФ, .Ибд, .И моја, .Мој Д, .Фрм, .Одбити, .ДБФ, .Дб, .МДБ, .Аццдб, .Скл, .Скледб, .СКЛИТЕ3, .Асинути, .Лаи6, .Лежати, .Ммл, .Скм, .ОТГ, .Одг, .Уп, .СТД, .Скд, .Тумарати, .Одп, .ВБ2, .Смањује се, .Диф, .Стц, .СКСЦ, .Отови, .Одс, .3дм, .Макс, .3дс, .уот, .Ств, .Скв, .Ост, .Одт, .Пем, .П12, .ЦСР, .ЦРТ, .Кључ, .Пфк, .Дер.

Као што видите, ево докумената и фотографија и видео-аудио и архива и маил и датотеке креиране у различитим програмима ... ЗловРРРЕД покушати да стигне до сваког каталога система.

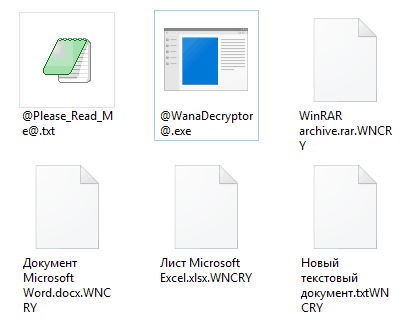

Шифрирани објекти добијају двоструку експанзију Са ВНЦРИ, На пример, "Доцумент1.доц.Внцри ".

Након шифровања, вирус копира извршну датотеку у сваку мапу @ Ванадецриптор @.Еке - наводно за дешифровање након откупнине, као и текстуални документ @ Пеаде_реад_ме @.Ткт Помоћу корисничке поруке.

Затим покушава истребити копије у сенци и тачки за опоравак Виндовс-а. Ако УАЦ ради у систему, корисник мора да потврди ову операцију. Ако одбаците захтев, постојаће шанса за враћање података са копија.

Ваннацри Трансферс Енцриптион Кеис Цомманд центре који се налазе на Тор мрежи, а затим их уклања са рачунара. Да бисте потражили остале рањиве машине, он скенира локалну мрежу и произвољну ИП распон на Интернету и да је пронашла, продире све што може доћи до.

Данас аналитичари знају неколико ванначких модификација са различитим механизмима дистрибуције, а у блиској будућности је потребно очекивати ново.

Шта да радим ако је ванцри већ заражен рачунару

Видим како датотеке мењају проширења. Шта се дешава? Како то зауставити?

Шифрирање је нефинансирање процеса, иако не предуго. Ако бисте је успели да га приметите пре него што се на екрану појави ектерничка порука, можете да сачувате део датотека одмах искључивањем рачунарске снаге. Није завршетак система, већ извлачење вилице из утичнице!

Приликом учитавања прозора у нормалу, шифровање ће се наставити, тако да је важно да га спречи. Следеће лансирање рачунара требало би да се догоди било у сигурном режиму у којем вируси нису активни или од другог носача за покретање система.

Даље, ваш задатак је само у случају да копирате преживелих датотека на уклоњиви диск или флеш уређај. Након тога можете прећи на уништење копиле.

Моје датотеке су шифроване! Вирус захтева откупнину за њих! Шта да радим, како да се дешифрује?

Дешифрирање датотека након што је ВанАцри могућ само ако постоји тајна кључа који нападачи обећавају да ће им жртва да пренеме пренеме од износа откупнине. Међутим, таква обећања готово никада нису испуњена: зашто су дистрибутери злонамјерних да се муче ако већ имају то што су желели?

У неким случајевима можете да решите проблем без откупнине. До данас су развијене 2 ванначког декодера: Ваннакеи (Аутор Адриен Гуинет) и Ванакиви (Аутор Бењамин Делпи). Први радови само у систему Виндовс КСП, а други, створени на основу првог, је у Виндовс КСП, Виста и 7 к86, као и у северним системима 2003, 2008 и 2008Р2 к86.

Алгоритам рада оба декодера заснован је на тражењу тајних кључева у меморији процеса шифровања. То значи да само они који нису имали времена за поновно покретање рачунара имају прилику да дешифрују. А ако није превише времена прошло након шифровања (меморија није преписана другим процесом).

Дакле, ако сте корисник система Виндовс КСП-7 к86, прво што бисте требали учинити након што се појави порука откупнине је да искључите рачунар са локалне мреже и Интернета и покрените Ванакиви декодер преузете на другом уређају. Не обављајте никакве друге радње на рачунару пре него што извучете кључ!

Можете се упознати са описом рада декодера Ванакиви у другом блогу Матт Суицхе.

Након дешифрирања датотека, покрените антивирус да уклоните зло и поставите закрпу која затвара начине његове дистрибуције.

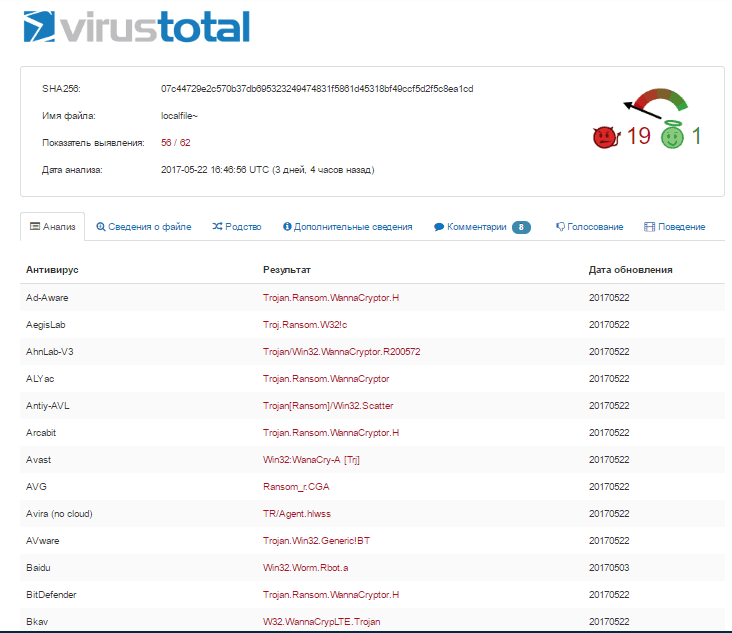

Данас Ваннацри препознаје скоро све антивирусне програме, осим оних који се не ажурирају, тако скоро било који.

Како да живим овај живот даље

Епидемија Тројана који потиче са самоходним својствима пронађена је свет изненађења. За све врсте безбедносних служби, испоставило се да је то неочекивано као почетак зиме 1. децембра за комуналне услуге. Разлог је непажљив и можда. Последице - непоправљиви губици и губитке података. И за креативце злонамјерног - подстицај за наставак истог духа.Према аналитичарима, Ванацри је доведен на дистрибутере врло добре дивиденде, што значи да ће се нападачи бити поновљени. И они који су сада носили, неће нужно да носе. Наравно, ако не бринете о томе унапред.

Дакле, тако да не морате да плачете због шифрованих датотека:

- Не одбијајте да инсталирате исправке оперативног система и апликација. Ово ће вас заштитити од 99% претњи које су се прошириле кроз расветљене рањивости.

- Држите контролу рачуна - УАЦ.

- Створите резервне копије важних датотека и чувајте их на другом физичком медијуму или пожељно на неколико. Оптимално је користити дистрибуиране базе података о складиштењу података у корпоративним мрежама, кућни корисници могу да усвоје бесплатне облачне услуге попут Иандек диск, Гоогле Диск, ОНЕДРИВЕ, Мегасинк итд. Д. Не чувајте ове апликације покренуте када их не користите.

- Изаберите поуздане оперативне системе. Виндовс КСП није.

- Инсталирајте комплексни антивирус интернетске безбедносне класе и додатну заштиту од ектеромистера, на пример, Касперски Ендпоинт Сецурити. Или аналози других програмера.

- Повећати писменост у супротстављању тројанима. На пример, Антивирусни продавач др.Веб је припремио курсеве обуке за кориснике и администраторе различитих система. Много корисно и, што је важно, поуздане информације садржане су у блоговима других А / В програмера.

И најважније: Чак и ако сте повређени, не преносите новац нападачима за декодирање. Вероватноћа да ћете бити преварени је 99%. Поред тога, ако нико не плаћа, извршит ће посао постати бесмислен. У супротном, ширење такве инфекције ће расти само.

- « Блокирање ВК у Украјини Како вратити приступ и заштитити ваше право на информације

- Већа брзина, више простора Како заменити чврсти диск на лаптопу »