ВПНФИЛТЕР - Узроци и методе уклањања вируса

- 3051

- 578

- Owen Wehner IV

Нови злонамерни програм, познат као микротичар ВПНФилтер, недавно је идентификовао Цисцо Талос Обавештајна група, већ је заразила више од 500.000 рутера и мрежних уређаја за складиштење (НАС), од којих су многи на располагању малим предузећима и канцеларијама. Оно што овај вирус чини посебно опасним - има тако холансирану "константну" способност наштетиња, што значи да неће нестати само зато што ће усмјеривач бити покренут.

Како уклонити вирус у -впнфилтер.

Шта је впнфилтер

Према Симантец-у, "Подаци са симантец мама и сензора показују да, за разлику од других претњи, вирус ВПНФилтер не скенира и покушава да зарази све рањиве уређаје широм света" ". То значи да постоји одређена стратегија и сврха инфекције. Као потенцијални циљеви, дефинисани уређаји Симантец из Линксис, Микротик, Нетгеар, ТП-Линк и Кнап.

Дакле, како су се уређаји заражени? Ово су недостаци у софтверу или хардверу који стварају врсту бацкдора кроз који нападач може да поремети рад уређаја. Хакери користе стандардна имена и подразумеване лозинке за инфицирање уређаја или прибавити приступ познатом рањивошћу, што је требало да се исправи користећи редовне исправке софтвера или фирмваре. Ово је исти механизам који је довео до масовних поремећаја из Екуифакса прошле године, а то је можда највећи извор цибер-раметности!

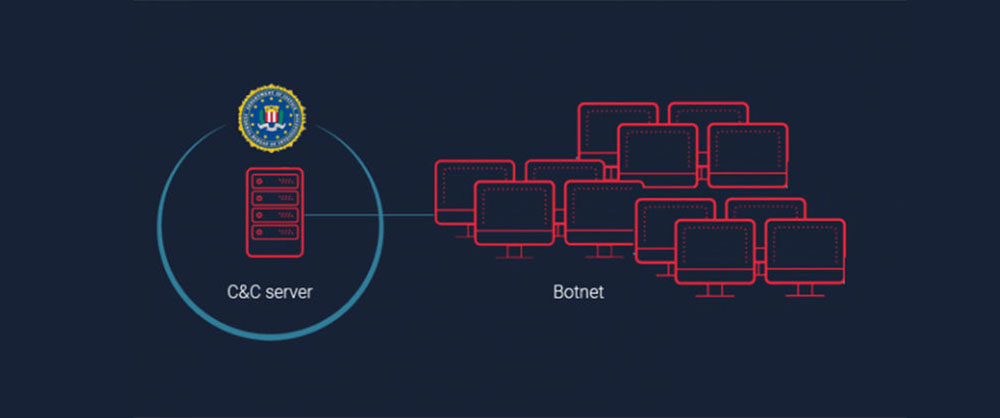

Такође је нејасно ко су ови хакери и које су њихове намере. Постоји претпоставка да је планиран велики напад који ће заражени уређаји заражени бескорисни. Пријетња је толико опсежна да је недавно Министарство правде и ФБИ-а најавило да је Суд донео одлуку о одузимању уређаја који су осумњичени за хаковање. Одлука суда ће помоћи у препознавању уређаја, прекрши способност хакера да омета личне и друге поверљиве информације и спроводе субверзивне цибер напада Тројан ВПНФилтер.

Како функционише вирус

ВПНФИЛТЕР користи веома сложену методу на два места у инфекцији, чији је сврха вашег рачунара да постане жртва извиђачких података и чак и операција описа. Прва фаза вируса укључује поновно покретање вашег рутера или концентратора. Пошто је злонамерни ВПНФилтер пре свега намењен рутерима, као и други уређаји који се односе на Интернет, као и злонамерни софтвер у Мираи, то се може догодити као резултат аутоматског напада ботанске мреже, што се не спроводи као резултат Успешан компромис централних сервера. Инфекција се појављује коришћењем искориштавања, што узрокује поновно покретање паметног уређаја. Главни циљ ове фазе је добијање делимичне контроле и омогућити распоређивање фазе 2 након завршетка преноса. Фазе 1. фазе на следећи начин:

- Отпрема фотографију са Пхотобуцкет-а.

- Покренути се истраживачи и метаподаци се користе за позивање ИП адреса.

- Вирус је повезан са сервером и учита штетни програм, након чега га аутоматски обавља.

Према истраживачима, јер су посебне УРЛ адресе са првом фазом инфекције библиотеке лажних корисника фото објеката:

- Цом / Корисник / Никкиреед11 / Либрари

- Цом / Корисник / Кмила302 / Либрари

- Цом / Корисник / Лисабраун87 / Либрари

- Цом / Корисник / Ева_Греен1 / Либрари

- Цом / Корисник / МоницаБелци4 / Либрари

- Цом / Корисник / Катиперри45 / Либрари

- ЦОМ / Корисник / Сараграи1 / Либрари

- Цом / Корисник / Миллерфред / Либрари

- Цом / Корисник / Јенифранистон1 / Либрари

- Цом / Корисник / Амандасеиифреед1 / Либрари

- Цом / Корисник / Суве8 / Либрари

- Цом / Корисник / Боб7301 / Либрари

Чим се покрене друга фаза инфекције, стварни способности злонамјерног ВПНФилтера постају опсежнији. Они укључују употребу вируса у следећим радњама:

- Повезује се на сервер Ц & Ц.

- Изводи ТОР, стр.С. и други додаци.

- Врши злонамерне радње које укључују прикупљање података, наредбе, складиштење складиштења, управљање уређајима.

- Способан за обављање само-шума.

Повезан са другом фазом ИП адреса инфекције:

- 121.109.209

- 12.202.40

- 242.222.68

- 118.242.124

- 151.209.33

- 79.179.14

- 214.203.144

- 211.198.231

- 154.180.60

- 149.250.54

- 200.13.76

- 185.Осамљен.82

- 210.180.229

Поред ове две фазе, истраживачи цибер-цибер-цибер-а у Цисцо Талосу су такође пријавили сервер 3. фазе, чија је сврха још увек непозната.

Рањиви рутери

Није сваки рутер не може патити од ВПНФИЛТЕР-а. Симантец детаљно описује који су рутери рањиви. До данас је ВПНФилтер у стању да зарази Линксис, Микротик, Нетгеар и ТП-Линк рутере, као и мрежну везу (НАС) кнап. Ови укључују:

- Линксис Е1200

- Линксис Е2500

- Линксис ВРВС4400Н

- Микротик рутер (за рутере са облачним сржом верзије 1016, 1036 и 1072)

- НЕТГЕАР ДГН2200

- НетГеар Р6400

- Нетгеар Р7000

- Нетгеар Р8000

- НетГеар ВНР1000

- НетГеар ВНР2000

- Кнап тс251

- Кнап ТС439 Про

- Остали нас кнап уређаји са ктс софтвером

- ТП-ЛИНК Р600ВПН

Ако имате било који од горе наведених уређаја, проверите страницу за подршку произвођача за ажурирања и савети о уклањању ВПНФИЛТЕР-а. Већина произвођача већ има ажурирање фирмвера који би вас требали у потпуности заштитити од ВПНФилтер Аттацк Вецторс.

Како утврдити да је рутер заражен

Немогуће је одредити степен инфекције рутера чак и помоћу антивируса Касперски. Итхнове свих водећих светских компанија још увек нису решили овај проблем. Једине препоруке које још увек могу понудити је ресетовање уређаја на фабричка подешавања.

Да ли ће се покрени рутера помоћи да се ослободи ВПНФилтер инфекције

Добијање рутера помоћи ће да се спречи развој вируса само прве две фазе. И даље ће остати трагови злонамјерни софтвер који ће постепено заразити рутер. Ресетујте уређај на фабричке поставке помоћи ће да решите проблем.

Како избрисати ВПНФилтер и заштити свој рутер или нас

У складу са препорукама Симантец, потребно је поново покренути уређај, а затим одмах применити све акције неопходне за ажурирање и трептање. Звучи једноставно, али опет, недостатак сталног ажурирања софтвера и фирмваре је најчешћи узрок Циберцуса. Нетгеар такође саветује кориснике својих уређаја да искључе све могућности даљинског управљања. Линксис препоручује да поново покрене своје уређаје најмање једном неколико дана.

Једноставно пречишћавање и ресетовање вашег рутера не у потпуности елиминира проблем, јер злонамерни софтвер може представљати сложену претњу, што може дубоко погодити објекте фирмвера за ваш рутер. Зато је први корак проверити да ли је ваша мрежа била у опасности од овог злонамерног програма. Цисцо истраживачи топло препоручују то извођењем следећих корака:

- Креирајте нову групу домаћина са именом "ВПНФИЛТЕР Ц2" и учините га да се налазе под спољним домаћинима кроз Јава УИ.

- Након тога потврдите да Група размјењује податке тако што ћете на уређају провјерити "контакте" групе.

- Ако нема активног саобраћаја, истраживачи саветују мрежне администраторе да створе врсту искључивања сигнала да, стварајући догађај и одабир домаћина у корисничком веб интерфејсу, обавештава чим се промет догоди у групи домаћина.

Тренутно морате поново покренути рутер. Да бисте то учинили, само га искључите из извора напајања 30 секунди, а затим га повежите назад.

Следећи корак ће бити ресетовање поставки вашег рутера. Информације о томе како то учинити, у приручнику ћете пронаћи у пољу или на веб страници произвођача. Када поново поставите рутер, морате да будете сигурни да је његова верзија фирмвера последње. Опет се обратите документацији причвршћени на рутер да бисте сазнали како да га ажурирате.

Важан. Никада не користите корисничко име и задану лозинку за администрацију. Сви усмјеривачи истог модела користиће ово име и лозинку, што поједностављује промену поставки или инсталирање злонамјерних.Никада не користите Интернет без снажног заштитног зида. У ризику од ФТП сервера, НаС сервера, Плек сервери. Никада не остављајте даљину даљину укљученог. Ово може бити прикладно ако често будете далеко од ваше мреже, али то је потенцијална рањивост коју сваки хакер може да користи. Увек се у току са најновијим догађајима. То значи да морате редовно проверити нови фирмвер и поново је инсталирати јер се ажурирају.

Да ли је потребно испустити поставке рутера ако је мој уређај одсутан на листи

База података рутера у ризику се свакодневно обнављава, тако да се растерски пражњење мора редовно обављати. Као и проверите ажурирања фирмвера на веб локацији произвођача и надгледати његов блог или поруке у друштвеним мрежама.

- « Сервер је у аутобусу у ПУБГ - узроцима грешака и начина да се то елиминише

- Контакт блокирање у телеграму »